Impostare il single sign-on (SSO)

Ultimo aggiornamento: marzo 4, 2024

Disponibile con uno qualsiasi dei seguenti abbonamenti, tranne dove indicato:

|

|

|

|

|

|

|

|

|

|

Il single sign-on (SSO) consente di fornire ai membri del team un unico account per tutti i sistemi utilizzati dall'azienda. Il Security Assertion Markup Language, o SAML, è uno standard aperto utilizzato per l'autenticazione. Basato sul formato Extensible Markup Language (XML), le applicazioni web utilizzano SAML per trasferire i dati di autenticazione tra due parti: l'identity provider (IdP) e il service provider (SP). Se si dispone di un account HubSpot Enterprise e di un SSO basato su SAML, è possibile richiedere agli utenti di accedere a HubSpot utilizzando le proprie credenziali SSO.

Impostazione generale

- Accedere all'account del fornitore di identità.

- Navigare fino alle applicazioni.

- Creare una nuova applicazione per HubSpot.

- Per ottenere l'URI del pubblico e l'URL di accesso, i valori ACS, Destinatario o Reindirizzamento :

- Nel tuo account HubSpot, fai clic sulle settings icona delle impostazioni nella barra di navigazione principale.

- Nel menu della barra laterale sinistra, selezionare Sicurezza > Impostazioni e attività.

- Per ottenere l'URI del pubblico e l'URL di accesso, i valori ACS, Destinatario o Reindirizzamento :

-

-

- In corrispondenza di Accesso, fare clic su Imposta accesso singolo.

- Nel pannello di destra, fare clic su Copia accanto ai valori necessari. Se si utilizza Microsoft AD FS, fare clic sulla scheda Microsoft AD FS per copiare i valori necessari.

- Incollarli nell'account del fornitore di identità, se necessario.

- Se richiesto, impostare il formato del nome utente/identificativo del nome su Email.

-

- Copiate l'URL dell'identificatore o dell'emittente, l'URL del single-sign on e il certificato del vostro fornitore di identità e incollateli nei campi corrispondenti del pannello di configurazione SSO di HubSpot.

- Fare clic su Verifica.

Se si utilizza Active Directory Federation Services, per saperne di più sull'impostazione del single sign-on con AD FS.

Richiedere SSO per tutti gli utenti

Dopo aver impostato SSO, è possibile richiedere a tutti gli utenti di utilizzare SSO per accedere a HubSpot.

- Nel tuo account HubSpot, fai clic sulle settings icona delle impostazioni nella barra di navigazione principale.

- Nel menu della barra laterale sinistra, fare clic su Sicurezza > Impostazioni e attività.

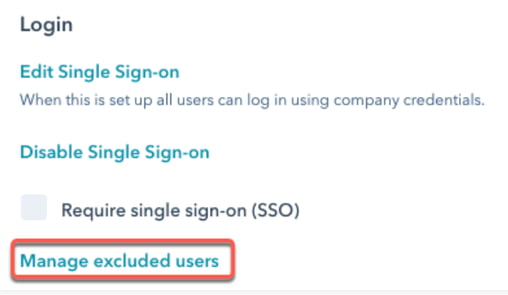

- In Accesso, selezionare la casella di controllo Richiedi accesso singolo .

Escludere utenti specifici dall'obbligo di SSO

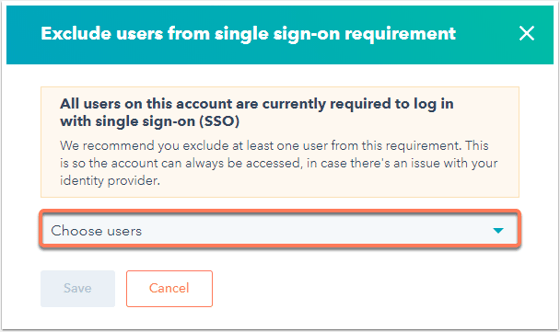

Dopo aver impostato l'SSO, è possibile escludere determinati utenti dal requisito SSO per consentire loro di accedere anche con il proprio account utente HubSpot.

- Nel tuo account HubSpot, fai clic sulle settings icona delle impostazioni nella barra di navigazione principale.

- Nel menu della barra laterale sinistra, fare clic su Sicurezza > Impostazioni e attività.

- In Accesso, fare clic su Gestisci utenti esclusi.

- Nella finestra di dialogo, fare clic sul menu a discesa Scegli gli utenti e selezionare gli utenti che potranno accedere con i loro account HubSpot. Ad esempio, è possibile selezionare partner e appaltatori se non dispongono di un login SSO.

- Fare clic su Salva.

Nota bene: l'utente che seleziona la casella di controllo Richiedi accesso singolo verrà automaticamente aggiunto agli utenti esclusi. Si consiglia di escludere almeno un utente con permessi di Super Admin. Nel caso in cui il vostro identity provider sia fuori servizio, può accedere e deselezionare la casella di controllo Require Single Sign-on per consentire a tutti gli utenti di accedere con i loro account HubSpot.

Istruzioni per specifici fornitori di identità

Okta

Attenzione: è necessario un accesso amministrativo alla propria istanza Okta. Questo processo è accessibile solo nell'interfaccia classica di Okta.

- Accedere a Okta. Assicuratevi di essere nell'istanza amministrativa del vostro account Okta per sviluppatori.

- Fare clic su Applicazioni nella barra di navigazione superiore.

- Fare clic su Aggiungi applicazione.

- Cercare HubSpot SAML, quindi fare clic su Aggiungi.

- Nella schermata Impostazioni generali , fare clic su Fine.

- Nella pagina dei dettagli dell'applicazione, fare clic sulla scheda Accedi.

- Sotto il messaggio "SAML 2.0 non è configurato finché non si completano le istruzioni di configurazione", fare clic su Visualizza istruzioni di configurazione. Si aprirà una nuova scheda. Tenetela aperta, quinditornate alla scheda originale di Okta.

- Nella stessa scheda, scorrere fino a Impostazioni avanzate di accesso e aggiungere il proprio Hub ID nel campo ID portale. Scoprite come accedere al vostro Hub ID.

- Andate alle impostazioni degli utenti. Assegnate la nuova app a tutti gli utenti che fanno parte del vostro account HubSpot, compresi voi stessi.

- Tornare alla scheda Visualizza istruzioni di configurazione . Copiate tutti gli URL e il certificato e incollateli in HubSpot nel campo Identity Provider Identifier o Issuer URL, nel campo Identity Provider Single Sign-On URL e nel campo X.509 Certificate .

- Fare clic su Verifica. Verrà richiesto di accedere con il proprio account Okta per completare la configurazione e salvare le impostazioni.

Una volta verificata l'impostazione del SSO, visitate https://app.hubspot.com/login/sso e inserite il vostro indirizzo e-mail. HubSpot cercherà la configurazione del single sign-on del vostro portale e vi invierà al vostro identity provider per effettuare l'accesso. Il pulsante Accedi con SSO è visibile anche quando si visita un link diretto al proprio account.

OneLogin

Nota bene: per creare una nuova applicazione SAML 2.0 in OneLogin è necessario disporre di un accesso amministrativo nell'istanza OneLogin, come richiesto.

-

Accedere a OneLogin.

-

Andare su Applicazioni.

-

Cercare HubSpot.

-

Fare clic sull'applicazione che indica "SAML2.0".

-

In alto a destra, fare clic su Salva.

-

Fare clic sulla scheda Configurazione.

-

Nel campo HubSpot Account ID, aggiungere il proprio Hub ID. Scoprite come accedere al vostro Hub ID.

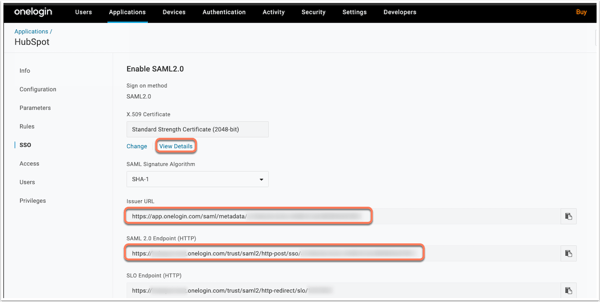

- Fare clic sulla scheda SSO .

- Copiate i seguenti campi da OneLogin e incollateli nei campi corrispondenti del pannello di configurazione SSO in HubSpot:

- Copiare il valore sotto Issuer URL e incollarlo in Identity Provider Identifier o Issuer URL.

- Copiare il valore in SAML 2.0 Endpoint (HTTP) e incollarlo in Identity Provider Single Sign-on URL.

- Sotto Certificato X.509, fare clic su Visualizza dettagli, quindi copiare il certificato e incollarlo in Certificato X.509.

-

In alto a destra dell'account OneLogin, fare clic su Salva.

Una volta verificata l'impostazione del SSO, visitate https://app.hubspot.com/login/sso e inserite il vostro indirizzo e-mail. HubSpot cercherà la configurazione del single sign-on del vostro portale e vi invierà al vostro identity provider per effettuare l'accesso. Il pulsante Accedi con SSO è visibile anche quando si visita un link diretto al proprio account.

Microsoft Entra ID

Per gli utenti di Microsoft Entra ID (ex Azure Active Directory), installare l'app HubSpot nel Microsoft Azure Marketplace e seguire le istruzioni di Microsoft per impostare l'integrazione. In questo modo sarà possibile utilizzare Microsoft Entra ID per gestire l'accesso degli utenti e attivare il single sign-on con HubSpot.

Una volta verificata la configurazione del SSO, visitate https://app.hubspot.com/login/sso e inserite il vostro indirizzo e-mail. HubSpot cercherà la configurazione del single sign-on del vostro portale e vi invierà al vostro provider SSO per effettuare l'accesso. Il pulsante Accedi con SSO è visibile anche quando si visita un link diretto al proprio account.

Consultate le istruzioni di Google su come impostare HubSpot single sign-on con G-Suite come identity provider.

Una volta verificata la configurazione del SSO, visitate https://app.hubspot.com/login/sso e inserite il vostro indirizzo e-mail. HubSpot cercherà la configurazione del single sign-on del vostro portale e vi invierà al vostro provider SSO per effettuare l'accesso. Il pulsante Accedi con SSO è visibile anche quando si visita un link diretto al proprio account.

Domande frequenti

Quale binding utilizza HubSpot come fornitore di servizi SAML?

HubSpot utilizza HTTP Post.

Sto utilizzando Active Directory Federation Services. Cosa devo usare come relying party trust (RPT)?

Gli utenti di HubSpot sono identificati dall'indirizzo e-mail. Assicuratevi che il vostro IDP invii un nameID in formato e-mail che corrisponda all'indirizzo e-mail dell'utente HubSpot.

Quale algoritmo di firma supporta HubSpot?

Attenzione: dopo il 31 marzo 2023, HubSpot smetterà di supportare SHA-1 per le nuove connessioni SSO. Le connessioni SSO esistenti che utilizzano SHA-1 possono ancora funzionare fino a quando HubSpot smetterà di supportare SHA-1 per tutte le connessioni SSO il 30 giugno 2023. Se si utilizza SHA-1, è necessario migrare a SHA-256 entro il 30 giugno 2023.

HubSpot supporta solo SHA-256 come algoritmo di firma. È necessario firmare le richieste con SHA-256.

In quale formato devo fornire il mio certificato x509?

HubSpot richiede un certificato x509 in formato PEM. È necessario copiare il contenuto del file PEM nel campo del certificato x509 di HubSpot. Il valore deve includere anche i campi -----BEGIN CERTIFICATE----- e -----END CERTIFICATE-----.

È possibile attivare contemporaneamente l'autenticazione a due fattori, l'autenticazione a due fattori richiesta, l'SSO e l'SSO richiesto?

Sì. Quando l'autenticazione a due fattori è attivata, è attiva in qualsiasi accesso con il nome utente e la password di HubSpot. L'attivazione della 2FA in HubSpot non impedisce l'accesso tramite la 2FA o l'SSO di Google. Pertanto, se gli utenti sono esclusi dall'obbligo di SSO, è possibile richiedere la 2FA di HubSpot per garantire che tutti i login che bypassano l'SSO passino attraverso 2FA o Google.

Se si attiva la 2FA per il proprio account Google, questa è separata dalla configurazione di HubSpot. Tuttavia, quando si accede a HubSpot con l'account Google, il 2FA di Google proteggerà l'account HubSpot.

Se l'autenticazione a due fattori e l'SSO sono richiesti o abilitati contemporaneamente nell'account, si verificherà quanto segue:

- Se vi viene richiesto di accedere al vostro account con SSO, vi verrà comunque richiesto il 2FA per HubSpot.

- Se il vostro account richiede l'SSO, ma siete esclusi, potete accedere con 2FA o con le opzioni Accedi con Google o Accedi con Microsoft.

- Se si richiede di accedere con 2FA e non è stato impostato alcun SSO, è possibile accedere con 2FA o con le opzioni Accedi con Google o Accedi con Microsoft .

- Se l'account non ha requisiti ma ha abilitato l'SSO, è possibile accedere con qualsiasi metodo, compreso l'SSO.