- Vidensbase

- Konto og opsætning

- Kontosikkerhed

- Opsæt single sign-on (SSO)

Opsæt single sign-on (SSO)

Sidst opdateret: 26 januar 2026

Gælder for:

-

Marketing Hub Professional, Enterprise

-

Salg Hub Professional, Enterprise

-

Service Hub Professional, Enterprise

-

Data Hub Professional, Enterprise

-

Content Hub Professional, Enterprise

-

Smart CRM Professional, Enterprise

-

Commerce Hub Professional, Enterprise

Single sign-on (SSO) giver dig mulighed for at give dine teammedlemmer én konto til alle de systemer, din virksomhed bruger.

Security Assertion Marker Language, eller SAML, er en åben standard, der bruges til autentificering. Baseret på formatet Extensible Marker Language (XML) bruger webapplikationer SAML til at overføre godkendelsesdata mellem to parter - identitetsudbyderen (IdP) og tjenesteudbyderen (SP).

Du kan også konfigurere SSO og begrænse, hvilke login-metoder brugerne kan bruge til at få adgang til din konto via guiden til login-indstillinger. Hvis du har opsat en SAML-baseret SSO, kan du kræve, at brugerne logger ind på HubSpot med deres SSO-oplysninger.

Generel opsætning

Tilladelser kræves Der kræves Superadmin-rettigheder for at konfigurere single sign-on.

Opsætningen af SSO bør udføres af en IT-administrator med erfaring i at oprette applikationer på din konto hos identitetsudbyderen.

- Log ind på din konto hos identitetsudbyderen.

- Naviger til dine applikationer.

- Opret en ny applikation til HubSpot. For at få Målgruppe URI og Log på URL, ACS, Modtager eller Omdirigering værdier:

-

- På din HubSpot-konto skal du klikke på settings indstillingsikonet på den øverste navigationslinje.

- Vælg Sikkerhed i menuen i venstre side.

- Hvis du ikke har konfigureret dine login-indstillinger for portalen, skal du klikke på Setup Portal Login Settings på fanen Login. Eller klik på Opsæt i afsnittet Konfigurer single sign-on (SSO) . I det højre panel:

- XML-upload er tilgængelig for alle SSO-opsætninger. Træk og slip , eller klik på Vælg en fil for at uploade dine føderationsmetadata. Klik derefter på Bekræft.

- Hvis du vil indtaste dataene fra din identitetsudbyder manuelt, skal du under fanen Alle andre identitetsudbydere klikke på Kopier ved siden af de værdier, der er nødvendige. Indsæt derefter værdierne fra din identitetsudbyder nedenfor. Klik på Bekræft.

- Hvis du bruger Microsoft AD FS, skal du under fanen Microsoft AD FS klikke på Copy ved siden af værdierne efter behov. Indsæt derefter værdierne fra din identitetsudbyder nedenfor. Klik på Bekræft.

Bemærk: Hvis du bruger Microsoft Entra (tidligere Azure), skal du bruge fanen Alle andre identitetsudbydere til at konfigurere din SSO.

Hvis du bruger Active Directory Federation Services, kan du læse mere om, hvordan du opsætter single sign-on ved hjælp af AD FS.

Kræv SSO for alle brugere

Når du har konfigureret SSO, kan du kræve, at alle brugere skal bruge SSO til at logge ind på HubSpot. Denne indstilling er slået til som standard.

-

På din HubSpot-konto skal du klikke på settings indstillingsikonet på den øverste navigationslinje.

-

Vælg Sikkerhedi menuen i venstre side .

-

På fanen Login, i afsnittet Configure single sign-on , skaldu markere afkrydsningsfeltetRequire single sign-on .

/account-security-require-single-sign-on.png?width=700&height=164&name=account-security-require-single-sign-on.png)

Udeluk specifikke brugere fra kravet om SSO

Når du har konfigureret SSO, kan du udelukke bestemte brugere fra SSO-kravet, så de også kan logge ind med deres HubSpot-konto.

- På din HubSpot-konto skal du klikke på settings indstillingsikonet på den øverste navigationslinje.

- Vælg Sikkerhed i menuen i venstre side.

- Klik på Administrer undtagne brugere på fanen Login i afsnittet Konfigurer single sign-on .

/account-security-manage-exempted-users.png?width=700&height=164&name=account-security-manage-exempted-users.png)

- I dialogboksen skal du klikke på rullemenuen Choose users og vælge de brugere , der skal kunne logge ind med deres HubSpot-konti. Du kan f.eks. vælge partnere og entreprenører, hvis de ikke har et SSO-login.

- Klik på Gem.

/account-security-select-exempt-users.png?width=500&height=181&name=account-security-select-exempt-users.png)

Bemærk: Den bruger, der slår " Require Single Sign-on " til, bliver automatisk tilføjet til de udelukkede brugere. Det anbefales at udelukke mindst én Superadmin. I tilfælde af, at din identitetsudbyder er nede, kan de logge ind og slå Require Single Sign-on fra, så alle brugere kan logge ind med deres HubSpot-konti.

Instruktioner til specifikke identitetsudbydere

Okta

Bemærk: Du skal have administrativ adgang til din Okta-instans. Denne proces er kun tilgængelig i den klassiske brugergrænseflade i Okta.

- Log ind på Okta. Sørg for, at du er i den administrative instans af din Okta-udviklerkonto.

- Klik på Applikationer i den øverste navigationslinje.

- Klik på Tilføj program.

- Søg efter HubSpot SAML, og klik derefter på Tilføj.

- Klik på Udført på skærmen Generelle indstillinger .

- Klik på fanen Sign On på applikationens detaljeside.

- Klik på Visopsætningsinstruktioner under meddelelsen"SAML 2.0 er ikke konfigureret, før du har gennemført opsætningsinstruktionerne". Dette vil åbne en ny fane. Hold den åben, og vend så tilbage til den oprindelige fane i Okta.

- På samme fane skal du rulle ned til Advanced Sign-on Settings og tilføje dit Hub-ID i feltet Portal Id . Lær hvordan du får adgang til dit Hub-ID.

- Gå til dine brugerindstillinger. Tildel den nye app til alle brugere, der også er på din HubSpot-konto, inklusive dig selv.

- Gå tilbage til fanen View Setup Instructions . Kopier hver af URL'erne og certifikatet, og indsæt dem i HubSpot i feltet Identity Provider Identificer eller Issuer URL, feltet Identity Provider Single Sign-on URL og feltet X.509 Certificate .

- Klik på Bekræft. Du bliver prompte bedt om at logge ind med din Okta-konto for at afslutte konfigurationen og gemme dine indstillinger.

- Når din SSO-opsætning er blevet verificeret, skal du gå til https://app.hubspot.com/login/sso og indtaste din e-mailadresse. HubSpot vil slå op i din portals single sign-on-konfiguration og sende dig til din identitetsudbyder for at logge ind. Du vil også se en knap Log ind med SSO , når du besøger et direkte link til din konto.

OneLogin

Bemærk: Du skal have administrativ adgang i din OneLogin-instans for at kunne oprette en ny SAML 2.0-applikation i OneLogin, som det kræves.

- Log ind på OneLogin.

- Naviger til Apps.

- Søg efter HubSpot.

- Klik på den app, hvor der står "SAML2.0".

- Klik på Gem øverst til højre.

- Klik på fanen Konfiguration .

- I feltet HubSpot Konto ID skal du tilføje dit Hub-ID. Lær hvordan du får adgang til dit Hub-ID.

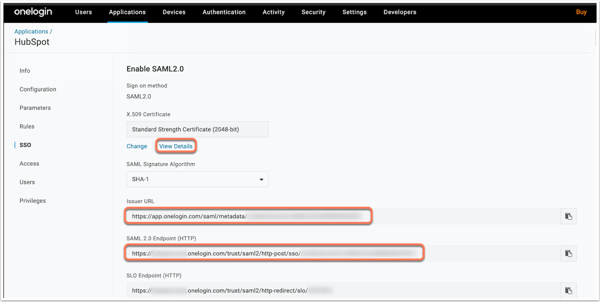

- Klik på fanen SSO .

- Kopier de følgende felter fra OneLogin, og sæt dem ind i de tilsvarende felter i SSO-opsætningspanelet i HubSpot:

-

- Kopier værdien under Issuer URL og indsæt den i Identity Provider Identificer eller Issuer URL.

- Kopier værdien under SAML 2.0 Slutpunkt (HTTP) , og indsæt den i Identity Provider Single Sign-on URL.

- Klik på Vis detaljerunder X.509-certifikat, kopier derefter certifikatet, og indsæt det i X.509-certifikat.

- Klik på Gem øverst til højre på din OneLogin-konto.

Microsoft Entra ID

For brugere af Microsoft Entra ID (tidligere Azure AD) skal du rate HubSpot-appen på Microsoft Azure Marketplace og følge Microsofts instruktioner for at sætte integrationen op. Dette giver dig mulighed for at bruge Microsoft Entra ID til at administrere brugeradgang og slå Single sign-on til med HubSpot.

Når din SSO-opsætning er blevet verificeret, skal du gå til https://app.hubspot.com/login/sso og indtaste din e-mailadresse. HubSpot vil slå din portals single sign-on-konfiguration op og sende dig til din SSO-udbyder for at logge ind. Du vil også se en knap Log ind med SSO , når du besøger et direkte link til din konto.

Se Googles instruktioner om, hvordan du kan konfigurere HubSpot single sign-on med G-Suite som din identitetsudbyder.

Når din SSO-opsætning er blevet verificeret, skal du gå til https://app.hubspot.com/login/sso og indtaste din e-mailadresse. HubSpot vil slå din portals single sign-on-konfiguration op og sende dig til din SSO-udbyder for at logge ind. Du vil også se en knap Log ind med SSO , når du besøger et direkte link til din konto.

Ofte stillede spørgsmål

Hvilken binding bruger HubSpot som SAML-tjenesteudbyder?

HubSpot bruger HTTP Post.

Jeg bruger Active Directory Federation Services. Hvad skal jeg bruge som min relying party trust (RPT)?

Hvilket brugernavnsformat skal jeg angive i min SAML-applikation?

HubSpot-brugere identificeres ved hjælp af deres e-mailadresse. Sørg for, at din IDP sender et nameID i e-mailformat, der svarer til deres HubSpot-brugers e-mailadresse.

Hvilken signeringsalgoritme understøtter HubSpot?

HubSpot understøtter kun SHA-256 som signeringsalgoritme. Du skal underskrive dine anmodninger med SHA-256.

Hvilket format skal jeg levere mit x509-certifikat i?

HubSpot kræver et x509-certifikat i PEM-format. Du skal kopiere tekstindholdet i PEM-filen ind i x509-certifikatfeltet i HubSpot. Værdien skal også indeholde -----BEGIN CERTIFICATE----- og -----END CERTIFICATE-----.

Kan jeg slå tofaktorbekræftelse, krævet tofaktorbekræftelse, SSO og krævet SSO til på samme tid?

Ja. Når du har slået tofaktorbekræftelse til, er den aktiv ved ethvert login med dit HubSpot-brugernavn og din adgangskode. Når du slår Tofaktorbekræftelse til i HubSpot, forhindrer det dig ikke i at logge ind med Googles Tofaktorbekræftelse eller SSO. Hvis brugere er udelukket fra SSO-kravet, kan du derfor kræve HubSpots to faktorbekræftelse for at sikre, at alle logins, der omgår SSO, går gennem Tofaktorbekræftelse eller Google.

IHvis du slår tofaktorbekræftelse til på din Google-konto, er det adskilt fra din HubSpot-opsætning. Men når du logger ind på HubSpot med din Google-konto, vil Googles tofaktorbekræftelse beskytte din HubSpot-konto.

Hvis du har tofaktorbekræftelse og SSO påkrævet eller slået til på din konto på samme tid, vil følgende ske:

- Hvis du skal logge ind på din konto med SSO, skal du ikke også opsætte tofaktorbekræftelse. Hvis du allerede har konfigureret din Tofaktorbekræftelse og ikke ønsker at blive promptet af både den påkrævede SSO og Tofaktorbekræftelse, kan du slå Tofaktorbekræftelse fra for dit login.

- Hvis din konto kræver SSO, men du er udelukket, kan du logge ind med enten tofaktorbekræftelse eller indstillingerne Login med Google eller Login med Microsoft.

- Hvis du skal logge ind med Tofaktorbekræftelse, og der ikke er opsat SSO, kan du logge ind med enten Tofaktorbekræftelse eller indstillingerne Log ind med Google eller Log ind med Microsoft.

- Hvis din konto ikke har nogen krav, men har slået SSO til, kan du logge ind med en hvilken som helst metode, herunder SSO.

Kan jeg konfigurere og bruge SSO under en HubSpot-prøveperiode?

Ja. Hvis din konto har en Professional- eller Enterprise-prøveversion , kan en Superadmin sætte SSO op for din konto.Påvirker SSO andre typer HubSpot-konti?

Når du har konfigureret SSO for din primære HubSpot-konto, vil SSO-indstillingerne også blive synkroniseret med eventuelle testkonti for sandkasser og udviklere.