请注意::本文仅为方便您阅读而提供。本文由翻译软件自动翻译,可能未经校对。本文的英文版应被视为官方版本,您可在此找到最新信息。您可以在此处访问。

使用 Active Directory 联合服务 (AD FS) 设置单点登录 (SSO)

上次更新时间: 2026年1月2日

可与以下任何订阅一起使用,除非另有说明:

-

营销 Hub Professional, Enterprise

-

销售 Hub Professional, Enterprise

-

Service Hub Professional, Enterprise

-

Data Hub Professional, Enterprise

-

内容 Hub Professional, Enterprise

-

智能 CRM Professional, Enterprise

-

Commerce Hub Professional, Enterprise

如果您拥有 HubSpot专业版或企业 版账户,则可以使用活动目录联盟服务(AD FS)设置单点登录。

了解要求

要使用 AD FS 登录 HubSpot 帐户,您必须满足以下要求:

- 活动目录实例中的所有用户都必须有电子邮件地址属性。

- 您使用的是 HubSpot专业版或企业版账户。

- 您的服务器运行 Windows Server 2008、2012 或 2019。

请注意: 此设置过程应由具有在身份提供商账户中创建应用程序经验的 IT 管理员完成。了解有关使用 HubSpot 设置 SSO 的更多信息。

使用 Microsoft AD FS 设置 SSO

开始之前,请注意HubSpot账户中的以下两个值,以便使用Microsoft AD FS设置SSO:

- 在 HubSpot 帐户中,单击顶部导航栏中的

“设置”图标。 - 在左侧边栏,单击安全性。

- 在 "登录 "选项卡下的 "设置单点登录(SSO)"部分,单击 "设置"。

- 在 "设置单点登录 "滑入面板中,单击 "Microsoft AD FS "选项卡。

- 注意受众 URI(服务提供商实体 ID) 和登录 URL、ACS、收件人或重定向值,因为在设置过程中需要将它们添加到 Microsoft AD FS。

添加依赖方信任 (RPT)

打开 Active Directory 联合服务 (AD FS) 管理器:

- 在AD FS 管理器中,打开依赖方信任 (RPT) 文件夹。

- 在右侧边栏菜单中选择添加依赖方信任....。

- 在 "添加依赖方信任向导 " 对话框中,单击 "开始 " 添加新的 RPT。

- 在 "选择数据源 "屏幕上,选择 "手动输入依赖方数据"。然后单击下一步。

- 在 "显示名称 "字段中,为您的信托输入一个名称--这是用于内部目的的,因此请确保您为它取一个容易识别的名称。然后点击下一步。

- 在 "配置证书 "页面,保持默认设置不变,然后单击下一步。

- 选择启用支持 SAML 2.0 WebSSO 协议 复选框。

- 在依赖方 SAML 2.0 SSO 服务 URL 字段中,输入 HubSpot 账户中的登录 URL、ACS、接收方或重定向 URL。然后点击下一步。

- 在依赖方信任标识符字段 中:

- 输入 HubSpot 账户中的受众 URI(服务提供商实体 ID)值。

- 输入https://api.hubspot.com,然后单击添加。

- 单击下一步。

- 在 "选择访问控制策略 "窗口中,选择 "允许所有人",然后单击 "下一步"。

- 查看设置,然后单击 "下一步"。

- 单击关闭。

创建申请规则

在设置索赔规则之前,请确保用户的电子邮件地址与他们的 HubSpot 用户电子邮件地址相匹配。如果你的 UPN 是电子邮件地址形式,你可以使用其他标识符,如用户主要名称(UPN)。为了使 AD FS 的单点登录正常工作,nameID 必须以电子邮件地址的形式出现,以便与 HubSpot 用户匹配。

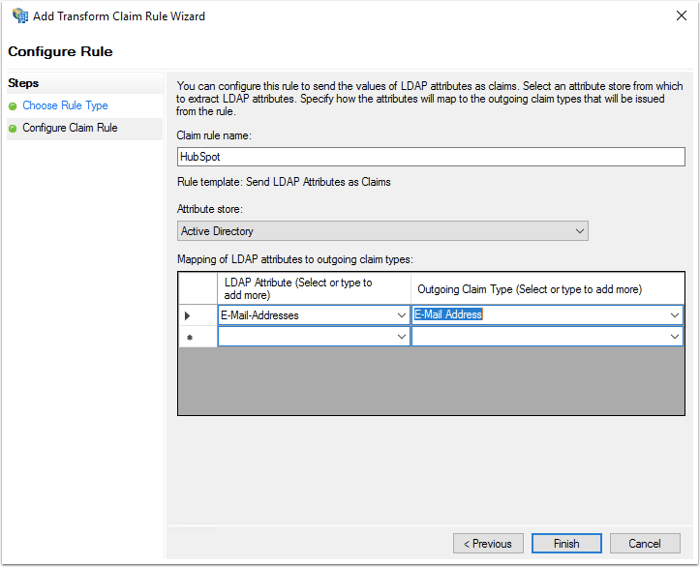

- 在 "声称规则 "窗口中,单击 "添加规则"。

- 单击 "声称规则模板 "下拉菜单并选择 "发送 LDAP 属性作为声称"。然后,单击下一步。

- 在 "配置索赔规则 "页面,点击

- 在 "索赔规则名称 "字段中,输入规则名称。

- 单击属性存储 下拉菜单并选择Active Directory。

- 在LDAP 属性映射 表中,映射以下内容:

- 在LDAP 属性 列中,单击下拉菜单 并选择电子邮件地址。

- 在 "传出索赔类型 "列中,单击下拉菜单并选择 "电子邮件地址"。

- 单击完成。

接下来,设置转化传入索赔规则:

- 单击添加规则。

- 单击 "索赔规则模板 "下拉菜单并选择 "转换收到的索赔"。然后单击下一步。

- 在 "配置索赔规则 "页面:

- 输入索赔规则名称。

- 单击 "收到的索赔类型 "下拉菜单并选择 "电子邮件地址"。

- 单击传出索赔类型 下拉菜单并选择名称 ID。

- 单击传出名称 ID 格式 下拉菜单并选择电子邮件。

- 单击完成 添加新规则。

- 单击确定 添加两条新规则。

调整信任设置

- 在 "回复方信任 "文件夹中,从 "操作 "侧边栏菜单中选择 "属性"。

- 单击高级 选项卡,确保将SHA-256 指定为安全散列算法。

虽然 SHA-256 和 SHA-1 都支持,但建议使用 SHA-256。

找到 PEM 格式的 x509 证书

访问 PEM 格式 x509 证书:

- 导航至AD FS 管理窗口。在左侧边栏菜单中,导航至服务 > 证书。

- 找到令牌签名 证书。右键单击证书并选择查看证书。

- 在对话框中,单击详细信息 选项卡。

- 单击复制到文件。

- 在打开的证书导出窗口 中,单击下一步。

- 选择Base-64 编码 X.509 (.CER) ,然后单击下一步。

- 为导出文件命名,然后单击下一步。

- 单击完成完成 导出。

- 找到刚导出的文件,使用记事本等文本编辑器打开。

- 复制文件内容。

在 HubSpot 中完成设置

- 登录你的 HubSpot 账户。

- 在 HubSpot 帐户中,单击顶部导航栏中的

“设置”图标。 - 在左侧边栏,单击安全性。

- 在登录选项卡下的设置单点登录(SSO)部分,单击设置。

- 在 "设置单点登录 "滑入面板中,单击 "Microsoft AD FS "选项卡。

- 将文件内容粘贴到X.509 证书字段。

- 返回 AD FS 管理器。

- 在左侧边栏菜单中,选择端点 文件夹。

- 搜索 SSO 服务端点和实体 URL。SSO 服务 URL 通常以 "adfs/services/ls "结尾,实体 URL 则以 "adfs/services/trust "结尾。

- 返回 HubSpot。在 "身份供应商标识符或发行者 "字段中输入实体 URL。

- 在身份供应商单点登录 URL 字段中,输入单点登录 服务 URL。

- 点击验证。

请注意:如果在HubSpot中配置单点登录时出现错误,请检查设备上的事件查看器日志,查看错误信息。如果无法排除错误信息,请联系HubSpot 支持。

Account Security

你的反馈对我们至关重要,谢谢。

此表单仅供记载反馈。了解如何获取 HubSpot 帮助。